Для оценки действительного наличия уязвимостей могут применяться автоматические средства сканирования, тесты и оценка безопасности, тесты на проникновение. Автоматические средства сканирования могут быть использованы для сканирования сети на предмет наличия уязвимых системных служб. Вместе с тем необходимо заметить, что не все потенциальные уязвимости, определённые таким способом, представляют реальную угрозу для информационной безопасности организации.

Тест и оценка безопасности включает разработку и выполнение тестирования. Назначение данного метода — протестировать эффективность контроля безопасности системы.

Тесты на проникновение используются для оценки уровня контроля безопасности, способности противостоять атакам на информационную систему.

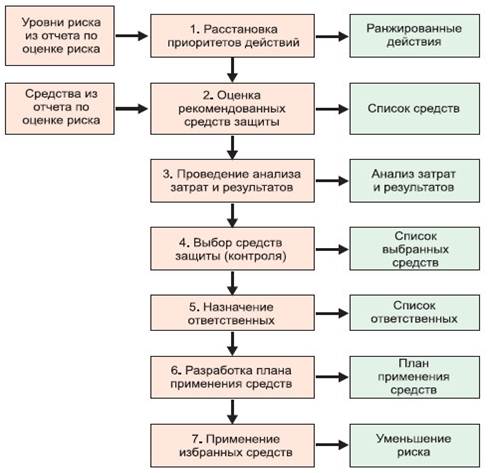

Рисунок 3 – Методология уменьшения риска

Шаг 4. Анализ средств защиты (контроля)

На данном шаге производится анализ применяемых или планируемых к применению средств защиты информации.

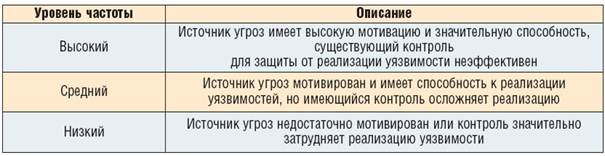

Таблица ‑ Ранжированные оценки частот появления